Qubes OSにはディスポーザブルという即席で作成され作業終了後すぐさま廃棄されるタイプのキューブがあります。今回はそのディスポーザブルの使い方を解説します。

- ディスポーザブルは何に使うのか

- ディスポーザブルの起動

- Appキューブから(不審な)Webアドレスをディスポーザブルで開く

- AppキューブからPDFをディスポーザブルで開く

- Edit in disposable qube について

- デフォルトのディスポーザブル・テンプレートについて

- マルウェアに感染している可能性のあるPDFを安全なPDFに変換する

- なぜQubes OSのファイルブラウザではサムネイルが非表示なのか

- ディスポーザブル・テンプレート

- ディスポーザブルにアプリケーションのメニューを追加する

- ディスポーザブルのアプリケーションをカスタマイズする

- Debianベースのディスポーザブルを使えるようにする

- ディスポーザブルはフォレンジック対策はしていない

ディスポーザブルは何に使うのか

Qubes OSの創始者Joanna Rutkowskaはそのブログの中で知人から仕事のメールが来てそこにPDFファイルが添付されていたケースをあげて、ディスポーザブルの必要性について論じています。

たとえば知人のパソコンがマルウェアに感染してしまい、その知人の気づかぬうちにPDFが改竄されマルウェアが仕組まれているリスクにどう対処すべきなのでしょうか。そのPDFをworkキューブで開けてしまえばworkキューブがPDFのマルウェアにより攻撃されるリスクがあります。かといって危険な行為専用のキューブであるuntrustedキューブでPDFを開けてしまえば、すでにuntrustedキューブがマルウェアに乗っ取られていた場合PDFの中身が流出する別の危険性が生じます。

このようなときこそディスポーザブルの出番なのです。ディスポーザブルは起動したときに初めて作成されるキューブなのでuntrustedキューブと違いクリーンな状態で始まります。これはPDFに関する情報流出のリスクを抑えるのに最適な性質です。いっぽうPDF自体が危険なものだった場合には、ディスポーザブルは初めて作業するキューブですからworkキューブと違ってその中にPDFの情報以外に流出を恐れるデータがないのです。

ここから分かるディスポーザブルの大事な性質は、起動時にはマルウェアフリーであり、かつ、流出をおそれるデータがないことです。この性質を活かして、リスクを伴うが同時にセンシティブな情報も扱うようなタイプの作業にディスポーザブルを使うとよいでしょう。リスキーではあるが情報流出を気にしないような作業(勝手気ままにwebを閲覧するような行為)はuntrustedキューブでやればよいのです。

ディスポーザブルの起動

ディスポーザブルを起動するやり方の一つは、画面左上![]() 経由でアプリケーションメニューから起動するものです。たとえば Fedora-38のFirefoxをディスポーザブルのキューブ上で開きたいと思った場合は、画面左上

経由でアプリケーションメニューから起動するものです。たとえば Fedora-38のFirefoxをディスポーザブルのキューブ上で開きたいと思った場合は、画面左上![]() - グレーキューブ - APPS タブ - default-dvm - Firefox の順に選択します。

- グレーキューブ - APPS タブ - default-dvm - Firefox の順に選択します。

そうすると disp#### という名前のついたキューブが作成されてその中で Firefoxが起動します。以下は disp2665 というキューブが作成されて、そのFirefoxが起動した例です。

Qube Managerで確認すると以下のように新しいキューブが disp2665という名前で作成されています。

この disp2665 の Firefoxで何かファイルをダウンロードしたとします。それを例えば qvm-copy コマンドでどこか別のキューブに移したいときは、この disp2665 のターミナルを開く必要があります。dips2665のターミナルを開くには画面左上 ![]() 経由で以下のように選択していきます。

経由で以下のように選択していきます。

こうすると以下のように disp2665のターミナルが開いて、Firefoxでダウンロードしたファイルの確認ができました。

disp2665のターミナルは画面右上の ![]() 経由でも開くことができます。disp2665のFirefoxにフォーカスしながら Ctrl + Alt + T でもターミナルは開きます。

経由でも開くことができます。disp2665のFirefoxにフォーカスしながら Ctrl + Alt + T でもターミナルは開きます。

瞬時に消えるディスポーザブル

現在 disp2665 では Firefox とターミナルの2つのアプリケーションが開いています。この disp2665は Firefoxを起動することによって作成されたディスポーザブルです。ここで Firefoxのウィンドウを閉じると何が起きるのか実験してみましょう。Firefoxのウィンドウの右上の☒印を押してウィンドウを閉じてください。

しばらくするとターミナルも道連れにして disp2665がシャットダウンしてしまいました。Qube Managerで確認すると、もはや disp2665は跡形もなく消えています。

このようにディスポーザブルのキューブ(上の例では disp2665)は、それを作成するために起動したアプリケーション(上の例ではFirefox)を終了すると自動的に削除されるようにできています。ディスポーザブルは危険な作業をするためのキューブだから、作業が終わり次第すぐさま削除するルールになっているわけです。もしもターミナル上でファイルの編集作業をやっていたら、そのファイルを含めてディスポーザブルにあるすべてのデータがパソコン上から削除されてしまい、復元は一切不能です。あとでディスポーザブルから他のキューブに移動して保存しようと思っていたファイルをうっかり消してしまうなんてことはよく起きます。

Appキューブから(不審な)Webアドレスをディスポーザブルで開く

Webブラウザでインターネットを見ていて多少不審なURLを安全に開きたいと思ったとします。そういうときに便利なのがディスポーザブルです。以下ではpersonalキューブで検索をかけて出てきたWebサイトのURLが個人ブログらしいので、念の為にディスポーザブルで開く例です。

一番わかり易いやり方は、上でやったように画面左上![]() - グレーキューブ - APPS タブ - default-dvm - Firefox の順に開いて、あらかじめディスポーザブルのFirefoxを起動しておきます。

- グレーキューブ - APPS タブ - default-dvm - Firefox の順に開いて、あらかじめディスポーザブルのFirefoxを起動しておきます。

リンクのアドレスも結局は文字列なので、キューブ間の文字列のコピーアンドペーストで情報を伝達できます。詳細はこちらを参照してください。

もとのpersonalのFirefox上で検索中に見つけたリンクのところで右クリックして「リンクをコピー」あるいは「サイト追跡を除いたリンクをコピー」を選ぶことにより、そのURLをpersonalキューブのローカルクリップボードにコピーします。personalのFirefoxにフォーカスを当てたまま Ctrl + Shift + Cを押してローカルのクリップボードからグローバルのクリップボードにそのURLをコピーします。

そしてディスポーザブルのFirefoxにフォーカスを当ててから、Ctrl + Shift + V を押してグローバルのクリップボードの内容をディスポーザブルのローカルクリップボードに移行します。最後にディスポーザブルのFirefoxのURL欄にマウスでフォーカスしてから Ctrl + Vを押してURLアドレスを貼りつけてエンターキーを押すと目的のWebサイトがディスポーザブル上で開きます。

ターミナルからコマンドラインを使うことでも同じようなことができます。personalキューブのターミナルを開いてください。開きたいリンクの文字列をFirefox上で右クリックしてコピーしておいてください。qvm-open-in-dvmというコマンドを書いてから、その後ろにURLの文字列をペーストしてエンターキーを押します。

[user@personal ~]$ qvm-open-in-dvm https://www.makeuseof.com/browse-internet-anonymously-using-whonix/

そうすると新しいディスポーザブルのFirefoxが開きそのURLを表示してくれます。

AppキューブからPDFをディスポーザブルで開く

PDFがマルウェアに汚染しているリスクを懸念するときに、ディスポーザブルで安全にPDFを開くやり方を解説します。

以下はpersonalキューブのFirefoxで filetype:pdf の指定をしながら検索をして面白そうなPDFを見つけた例です。リンクをいきなりクリックすると、personalキューブのFirefox上でPDFファイルの表示が行われてしまい personalキューブがマルウェアに感染するリスクが否定できません。

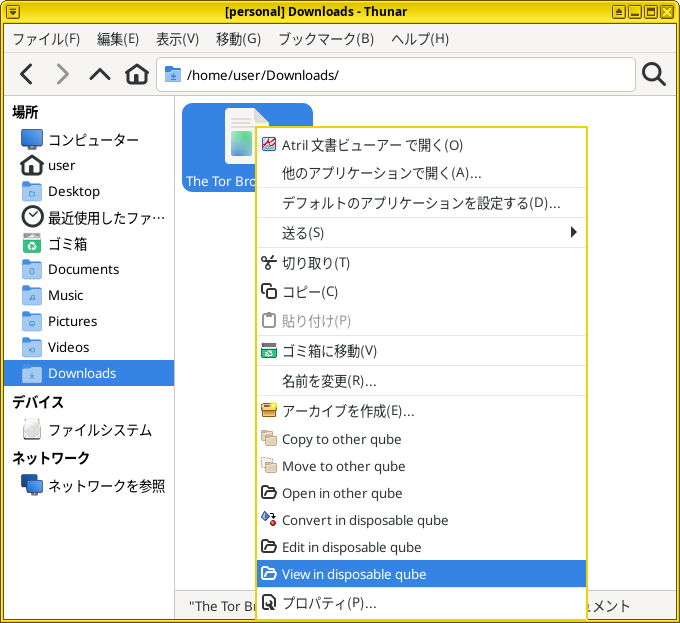

安全にPDFを開くやり方の一つは、リンクの上で右クリックして「名前を付けてリンク先を保存」を選んで一旦personalキューブ内でダウンロードすることです。PDFファイルをダウンロードするだけならばPDFの中に仕組まれたマルウェアを実行することはありません。personalキューブのファイルブラウザを開いてPDFがダウンロードされたディレクトリに移ります。ダウンロードされたPDFファイルの上で右クリックすると出てくるメニューの中から "View In disposable qube" をクリックします。

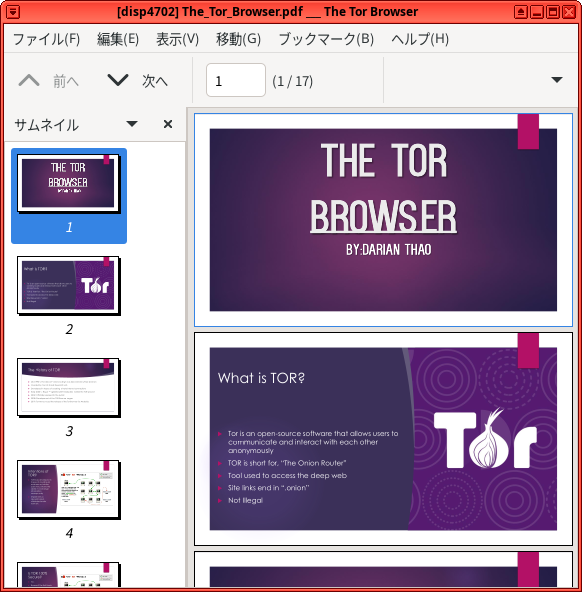

そうすると新しくディスポーザブルキューブが作成されその中でAtril文書ビューアが開いてPDFを表示します。

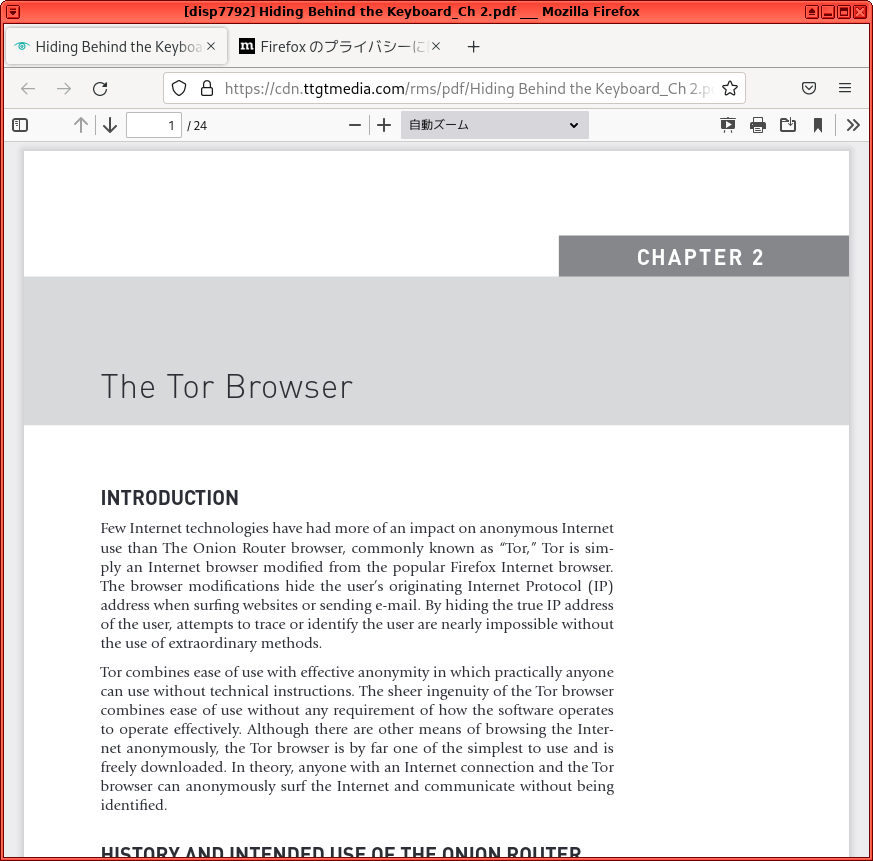

もう一つのPDFの開き方はターミナルから qvm-open-in-dvmを使うやり方です。Firefoxのリンクのところで右クリックして「リンクをコピー」を選ぶことでURLの文字列をクリップボードに保存し、ターミナルに qvm-open-in-dvm を入力してからその後ろにリンクを貼り付けます。

[user@personal ~]$ qvm-open-in-dvm https://cdn.ttgtmedia.com/rms/pdf/Hiding%20Behind%20the%20Keyboard_Ch%202.pdf

そうすると今度はディスポーザブルのFirefoxでPDFが開きます。

Edit in disposable qube について

ファイルブラウザでファイルを右クリックすると "Edit in disposable qube" という項目があります。これを利用すると現在のキューブ内でそのファイルを開くことなくディスポーザブルにおいて編集作業を行い、編集後の修正されたファイルで現在のキューブ内のもとのファイルが上書きされます。

たとえば誰かから .docx 拡張子で終わるwordドキュメントがメールで送られてきたとします。それを work などのキューブで開けたくないがどうにかして編集する必要がある場合は、 Edit in disposable qube を実行するとディスポーザブルの LibreOffice のWriter で編集が始まります。編集がおわってディスポーザブル内で保存作業を行いディスポーザブルを閉じると、workキューブ側のファイルにその編集内容が反映されます。それをメールで送り返せば workキューブがマルウェアに感染するリスク無しにファイル編集・返信が済むのです。

なお LibreOfficeはデフォルトではインストールされてないので fedora-38-xfceテンプレートでインストールしてから実験してみるとよいでしょう。

デフォルトのディスポーザブル・テンプレートについて

ここまでやってきた作業において qvm-open-in-dvmコマンドや右クリックメニューから View in disposable qubeなどを用いてディスポーザブルで開いたとき、いくつかのdisp####という名のディスポーザブルができました。これらはいずれも default-dvmをディスポーザブル・テンプレートに持つディスポーザブルです。この事実は Qube Managerを開いてTemplateの項目を見ると確認できます。ではこれらdisp####をたとえば whonix-workstation-17-dvmベース にしたいとき、変更すべき設定項目はどこにあるのでしょうか。

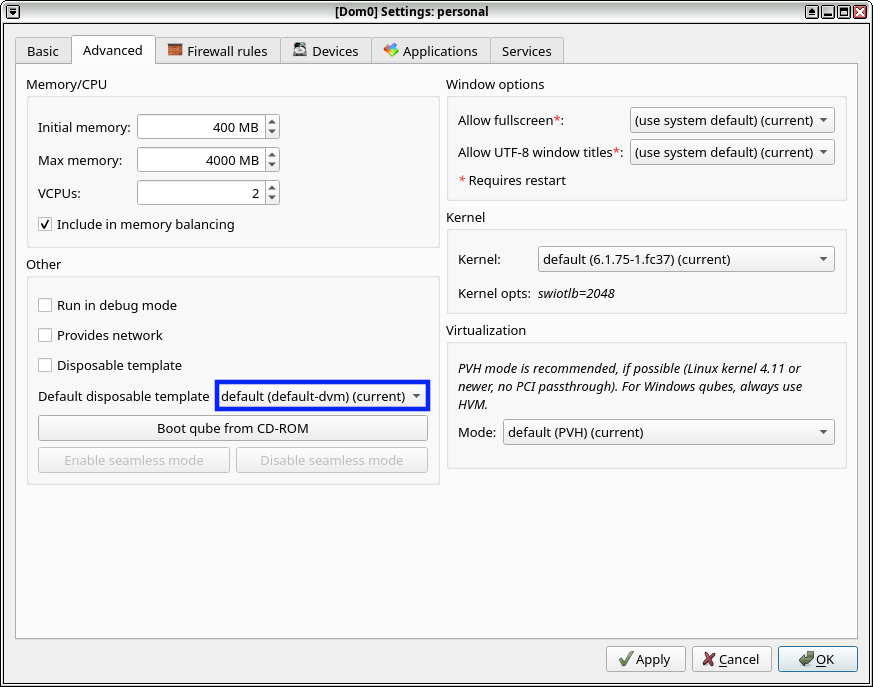

実は各キューブのSettingsのAdvancedタブを開くと、"Default disposable template"という項目があって、ドロップダウンメニューからディスポーザブル・テンプレートが選べるようになっています。以下は personal キューブのデフォルトのディスポーザブル・テンプレートの設定が "default (default-dvm)"になっている例です。

personalキューブにおいて qvm-open-in-dvm コマンドでファイルを開けるとき、あるいはファイルブラウザからPDFなどのファイルをディスポーザブルの中で開くときに使用されるディスポーザブル・テンプレートの種類がこの設定で決まります。

この personalキューブの例でDefault disposable templateが default のdefault-dvmになっているというのは分かりにくい表現です。

実はグローバルに適用されるデフォルトのディスポーザブル・テンプレートというのがあって、これはQubes Global Config のウィンドウから設定できます。personalキューブのDefault disposable templateが defaultであるというのはこのグローバルの値を利用するという意味です。以下の図の中央付近にある "Default disposable template"のところが default-dvmになっていますが、これがグローバルに使われるディスポーザブル・テンプレートなのです。

マルウェアに感染している可能性のあるPDFを安全なPDFに変換する

他人から送られてきたPDFや外部からダウンロードしたPDFを安心して取り扱えるよう変換するツールがQubes OSには用意されています。このツールも実はディスポーザブルを内部的に利用しています。

さきほどpersonalキューブでダウンロードしたファイル(The Tor Browser.pdf)を例にとって説明します。personalキューブのファイルブラウザの中で該当するPDFの上でマウスを右クリックします。表示されるメニューの中から今度は "Convert in disposable qube"を選択します。

すると次のようなポップアップのウィンドウが現れます。ディスポーザブルを利用してPDFを変換中だと表示されています。

変換作業が終わると元のファイル名の後ろに trusted が追加された新しい名前の "The Tor Browser.trusted.pdf" に変わりました。

この変換後のPDFを開いてみると分かるのですが、PDF文書内の文字が選択できなくなっています。つまりPDF全体が画像ファイルみたいになってしまいました。しかもファイルサイズが増えています。PDFがただのビットマップイメージになりPDF内のフォントレンダリングが無くなると、フォントを解釈するコードが実行されなくなるので安全になるのだと思います。

なおこのPDFをサニタイズする作業は、ターミナルから qvm-convert-pdf (ファイル名) と入力することでもできます。変換前の(危険な)PDFはデフォルトでは /home/user/QubesUntrustedPDFs/ に保存されてます。

なぜQubes OSのファイルブラウザではサムネイルが非表示なのか

これはディスポーザブル限定の話ではないのですが、Qubes OSではFedora, Debian, Whonixテンプレートに基づくAppキューブにおいて(さらにはdom0でも) Thunarなどのファイルブラウザ(ファイルマネージャ)を開くとサムネイルが表示されません。すぐ上のpersonalキューブのファイルブラウザでもPDFのサムネイルが表示されていません。サムネイルが表示されるとPDFの表紙が見えたり画像ファイルの中身がすぐに視認できたりして非常に便利です。

サムネイルを描画するには中身のデータを解釈して画像のレンダリングを実行する必要があります。このとき未知のバグを利用する攻撃が行われる可能性があるのだそうです。このような攻撃を防ぐにはサムネイルの表示のようなユーザーの許可を待たずに勝手に実行してしまう機能はオフにしないといけないわけです。

サムネイルの表示がオフになっているのはセキュリティを高めるためにやってるので、みだりに表示をオンにしてはいけません。特に他人から送られてきたファイルやダウンロードしてきたファイルを扱うときは必ずサムネイルの表示はオフにしておいてください。少しでもリスクを感じるファイルはディスポーザブルで開くようにすべきなのですが、その判断をする前に勝手にサムネイルの描画処理によりファイルの中身を解釈・実行されたらディスポーザブルを使う意味がなくなってしまいます。

サムネイル非表示に関してはこちらの解説を参考にしてください。

ディスポーザブル・テンプレート

画面左上の ![]() からメニューを開くと、APPSタブとTEMLATESタブの2箇所にディスポーザブルの default-dvm の表示があります。

からメニューを開くと、APPSタブとTEMLATESタブの2箇所にディスポーザブルの default-dvm の表示があります。

初めて見る人にはそれぞれ何を意味しているのか分かりにくい表示です。

Qubes OSには「ディスポーザブル・テンプレート」とその「インスタンス」であるディスポーザブルがあります。Qube Manager の中で表示される default-dvm というキューブはディスポーザブル・テンプレートです。下図のQube Manager では disp8840 が default-dvm に基づくディスポーザブルです。

上の例では disp8840 は default-dvmのインスタンスですから、"default-dvm" のホームディレクトリをすべてコピーして起動します。さらにdefault-dvmのテンプレートは fedora-38-xfce ですから、disp8840のルートディレクトリは "fedora-38-xfce" テンプレートのルートディレクトリをコピーしています。

personalキューブをディスポーザブル・テンプレートに変えてみる実験

ここまでの説明でも何だかモヤモヤしてよく分からないかもしれません。ディスポーザブルに関しての理解を深めるために少し実験をしてみましょう。

実を言うとどんなappキューブでもディスポーザブル・テンプレートになれるのです。以下では一時的に personalキューブをディスポーザブル・テンプレートにしてみます。

personalキューブが起動していたら一旦シャットダウンしておいてください。その後 Alt + F3 を押して personal settingsと入力してエンターキーを押すと personal キューブの Settingsウィンドウが起動します。Advancedタブを開いて以下のように左側の中央付近にある Disposable template にチェックマークを入れます。

ウィンドウの下部にある Apply ボタンを押して personalキューブをディスポーザブル・テンプレートにします。

そのあと Applications タブをクリックして Refresh applications ボタンを押します。personal キューブと fedora-38-xfce キューブの2つが起動してシャットダウンするまでしばらく待ってください。終わったら OKボタンを押して personalの Settings ウィンドウを閉じます。

画面左上の ![]() を押してアプリケーションメニューを開くと、APPSタブと TEMPLATESタブの両方に personal の表示があります。

を押してアプリケーションメニューを開くと、APPSタブと TEMPLATESタブの両方に personal の表示があります。

上の方の図にある APPSタブのほうが disp#### というディスポーザブルを開くための項目で、 下の図の TEMPLATESタブのほうがディスポーザブル・テンプレートです。TEMPLATESタブの方こそ従来の personalキューブそのものです。Qube Manager上では personalキューブはほとんど変化がありません。唯一の違いは Is DVM Template の項目が Yes になったことくらいです。

それでは以下の図のようにしてアプリケーションメニューから personalキューブに基づくディスポーザブルのFirefoxを開いてみましょう。

disp3907というキューブの中でFirefoxが起動しました。

Firefoxがすでに暗色系のテーマになっていて、いくつかのアドオンがインストール済みになっています。これらはすべて personalキューブで設定したものが引き継がれたのです。さらにFirefoxの履歴を開くと、過去に personalキューブで開いたURLがたくさん表示されます。

この例から分かるようにディスポーザブルとはディスポーザブル・テンプレートの分身みたいなものです。ディスポーザブル・テンプレートのホームディレクトリをコピーして起動するせいで、ディスポーザブル・テンプレート内で過去に行ったさまざまな変更内容がそのままディスポーザブルに引き継がれてしまうのです。

このpersonalキューブをディスポーザブル・テンプレートにした例ではまずプライバシーの問題が発生します。ディスポーザブルはリスクの高い行動をとるためのキューブですから、マルウェアに感染するリスクがそれなりに高く personalキューブのホームディレクトリ内の個人情報が流出するおそれがあります。ただし、ディスポーザブルはそのテンプレートとは完全に別のキューブですから、ディスポーザブルがマルウェアに感染してもそのテンプレートがマルウェアに感染するわけではありません。

セキュリティに関しては問題はむしろpersonalがすでにマルウェアに感染していた場合に起こります。Appキューブのpersonalキューブはfedoraテンプレートからルートディレクトリを毎回コピーして起動するのでルートディレクトリがマルウェアに感染している可能性は非常に低いです。しかしホームディレクトリ内にマルウェアが常駐化する足がかりを作る可能性もあるので、personalキューブのようなappキューブがマルウェアに感染している可能性は必ずしも否定できません。

ディスポーザブルは毎回新たに作成されるキューブですから、起動直後はクリーンな状態であるべきです。ディスポーザブルというものは、起動直後はクリーンである性質を活かしてその安全なキューブ内でセンシティブな内容を扱えないと困ります。しかしディスポーザブル・テンプレート(上の例ではpersonalキューブ)がすでに汚染していた場合、それに基づくディスポーザブルも新規作成された直後からすでにマルウェアに感染した状態でスタートしてしまいます。

ここまでのpersonalキューブをディスポーザブル・テンプレートにする実験で判ったことは、そもそもpersonalキューブのような普段使うキューブをディスポーザブル・テンプレートにしてはいけないということです。さらに default-dvm や whonix-workstation-17-dvm のようなディスポーザブル・テンプレートは必要最低限の管理業務を除きできる限り使用することを避けなければいけません。Firefoxなどでインターネットを閲覧するようなことは特に厳禁です。

Qubes OSのユーザーインターフェイスのまずいところは、このディスポーザブル・テンプレートを使用するリスクを知らないまま誤って使用するおそれがあることです。とくにディスポーザブル・テンプレートのWebブラウザを起動するとインターネットにあっという間につながってしまうところが最悪な点だと思います。もしもすでに default-dvm のディスポーザブル・テンプレートでWeb閲覧を繰り返すなどの危険行為をやっていた場合は、ディスポーザブル・テンプレートを作り直すべきでしょう。

最後にpersonalキューブのSettingsウィンドウのAdvancedタブをもう一度開いて personalキューブをディスポーザブル・テンプレートに設定したところを元に戻しておいてください。

ディスポーザブルにアプリケーションのメニューを追加する

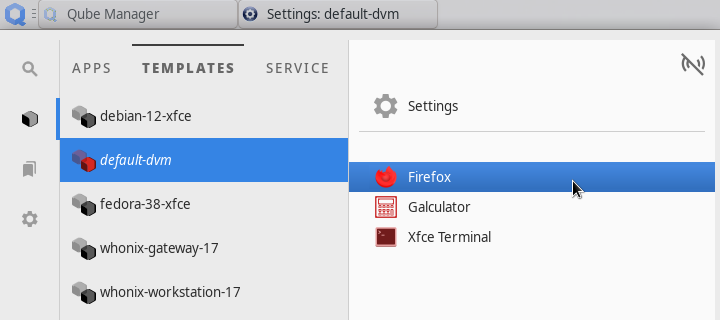

default-dvmベースのディスポーザブルは画面左上![]() からアクセスできるメニューにはデフォルトでは FirefoxとXfce Terminal しか入っていません。これにさらにアプリケーションを追加するには ディスポーザブル・テンプレート default-dvmの方の Settingsから操作します。以下のようにして default-dvm ディスポーザブル・テンプレートの Settings ウィンドウを開きます。

からアクセスできるメニューにはデフォルトでは FirefoxとXfce Terminal しか入っていません。これにさらにアプリケーションを追加するには ディスポーザブル・テンプレート default-dvmの方の Settingsから操作します。以下のようにして default-dvm ディスポーザブル・テンプレートの Settings ウィンドウを開きます。

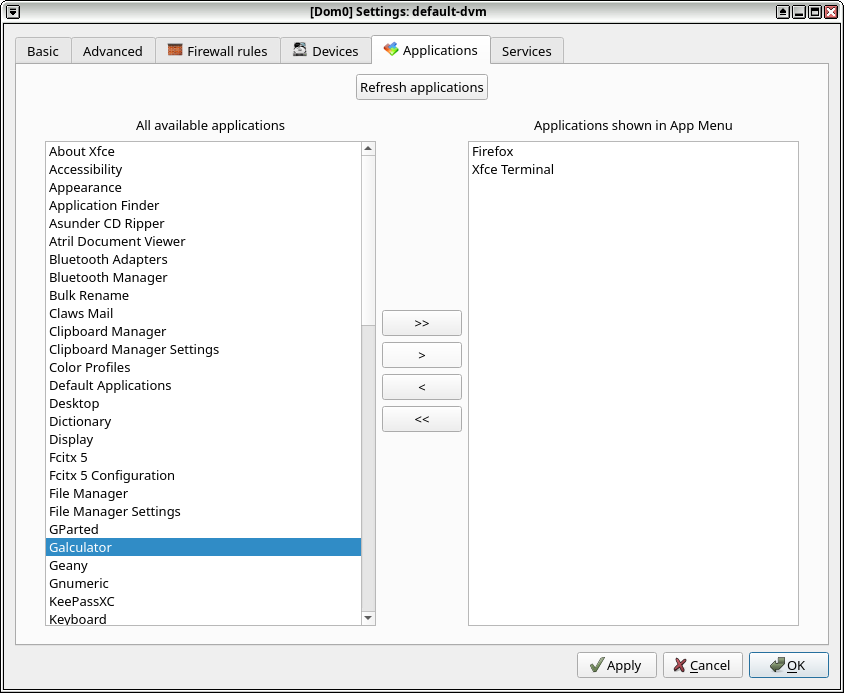

Settingsウィンドウが開いたら、Applicationsタブをクリックします。左側の欄から例えば Galculatorをクリックして中央の > ボタンを押し Applyボタンを押すと計算機がディスポーザブルで使用できるようになります。

上の画面の左側欄に無いアプリケーションを追加したい場合は、fedora-38-xfceテンプレートから sudo dnf install ...でインストールしてから改めて上と同等の作業を行ってください。

ディスポーザブルのアプリケーションをカスタマイズする

ディスポーザブルのFirefoxを開くと、Firefoxをインストールした直後の状態のままで好みの設定になっていないので使いづらいと思います。ディスポーザブルはディスポーザブル・テンプレートのホームディレクトリをそのままコピーするので、ディスポーザブル・テンプレート側で一定のカスタマイズをするとそれがディスポーザブル側にも反映されます。つまりディスポーザブル・テンプレートのFirefoxで自分好みの設定にしておけば、ディスポーザブルでいつでも好みの設定でFirefoxを使えます。

ただしここまで説明してきたようにディスポーザブル・テンプレートのFirefoxを使うことはセキュリティ上のリスクを伴います。Firefoxの設定だけを行い、決してWebの閲覧はしないようご注意ください。

念の為にまずディスポーザブル・テンプレートdefault-dvm をネットワークから切り離しておきます。先ほどと同様にして default-dvm の Settings ウィンドウを開きます。Basicタブ内で Net qube の設定のところを (none) にして Applyボタンを押してください。

これでディスポーザブル・テンプレートの default-dvmがネットワークから遮断されました。

次に以下のように選択して default-dvm の Firefox を起動します。

Firefoxのウィンドウ内の右側にある三本線のメニューから「設定」をクリックして好みの設定にしてください。

なお現在ネットワークがオフになっているのでこのままでは拡張機能(アドオン)を入れることはできません。アドオンがマルウェアであるリスクもあるので、そもそもアドオンを入れてよいかどうか慎重に判断してください。もしもアドオンを入れる場合はdefault-dvm の Settings ウィンドウからネットワーク設定を default (sys-firewall)に戻してください。Mozillaの公式ストア(https://addons.mozilla.org)にアクセスするだけならばそれほどの危険性はないと思いますが、インストールするのは有名所のアドオンに限定したほうがよいでしょう。

最後にdefault-dvm の Settings ウィンドウからネットワークをdefault (sys-firewall)に忘れずに戻してください。ディスポーザブルのネットワークはディスポーザブル・テンプレートのネットワーク設定と同じものになります。たとえばディスポーザブル・テンプレートがネットワークを切っていると、ディスポーザブルもネットワークが遮断されて起動します。

またFirefoxを閉じる前にすべての履歴を消去することをおすすめします。作業の痕跡が無駄に残っていると、そういうものもディスポーザブルがマルウェアに感染したときに流出します。

Fcitx5やibusなどインプットメソッドの設定もディスポーザブル・テンプレートで設定したものがディスポーザブルに反映されます。このほかXfceターミナルやThunarファイルブラウザの設定を行ってもよいでしょう。

すべての作業終了後ディスポーザブル・テンプレート default-dvm をシャットダウンしてください。 シャットダウンしたあと default-dvmに基づくディスポーザブルのFirefoxを APPSタブ経由で開いてここまでの作業がうまくいったか確認してください。

(補足) WhonixのディスポーザブルのTorブラウザのカスタマイズについて

セキュリティと匿名性保護の観点から ディスポーザブル・テンプレート whonix-workstation-17-dvmのTorブラウザはユーザーが誤って起動しないように作られています。起動しようとすると以下のようなエラーメッセージが出ます。

このせいで whonix-workstation-17-dvm に基づくディスポーザブルのTorブラウザをカスタマイズしたくても簡単にはできないようです。そもそもカスタマイズしてしまうとTorブラウザ利用時の匿名性が低下するので、カスタマイズ自体を控えたほうがよいのでしょう。どうしてもTorブラウザをカスタマイズしたいかたは、Whonix公式の解説を参考にしてください。

Debianベースのディスポーザブルを使えるようにする

デフォルトのQubes OSだとFedoraとWhonixのディスポーザブルしか用意されておらずDebianのディスポーザブルがありません。この節では、debian-12-xfce 由来のディスポーザブルを使えるようにするために、debian-12-dvmというディスポーザブル・テンプレートを作成します。

Alt + F3 キーを押してから create と入力して Create New Qube ツールを起動します。

Create new qubeのウィンドウが現れます。左側欄は Applicationタブを選びます。Name欄に debian-12-dvmを入力し, Label欄は red を選択します。

Launch Qube Settings after creation のチェックボックスにチェックを入れておきます。

Templateの欄は debian-12-xfce を選び、Network connection は sys-firewall を選択します。

Createボタンを押下すると、debian-12-dvm の作成に成功したメッセージが出るので OKを押します。

すると debian-12-dvmのSettingsウィンドウが出ます。Advancedタブをクリックして、左側欄中央やや下の Disposable templateのチェックボックスにチェックを入れます。

Applyボタンを押して debian-12-dvm をディスポーザブル・テンプレートに設定します。

つぎに Applications タブをクリックしてから中央にある Refresh applications ボタンをクリックします。debian-12-dvm キューブと debian-12-xfce テンプレートのキューブが起動・シャットダウンを行うのでしばらく待ちます。

それらが終わったらOKボタンを押してdebian-12-dvmの Settingsウィンドウを閉じます。同時に Create New Qubeのウィンドウも自動的に閉じます。

debian-12-xfce テンプレートにおいて日本語入力関連のファイル類を /etc/skel/ に設定した人は、特に何もしなくても日本語が入力できるようになっているはずです。

また、debian-12-dvmの中で必要に応じて Firefox-ESRのカスタマイズを行っておくとよいでしょう。

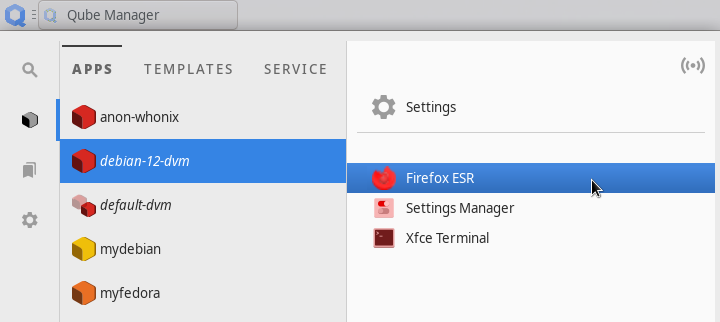

以下のようにして debian-12-dvm ベースのディスポーザブルのFirefox ESRを起動してうまくいったかどうか確認してください。

ディスポーザブルはフォレンジック対策はしていない

ディスポーザブルキューブはすぐに破棄されることから秘密の活動に最適に思えますが、ディスポーザブル関係のデータがメモリ上のみに存在するよう制限する仕組みはないそうです。このためSSDやハードディスクに痕跡が残ることがありえるので、後からデータの復元が可能になるリスクはあるということです。つまり捜査・調査機関が行うデジタル・フォレンジックによりディスポーザブル内のデータが復元されてしまうかもしれません。痕跡を一切残さず活動したい場合は Tails を使ってほしいとQubesの公式サイトには書いてあります。